Rocketbot Picture in Picture

Descripción

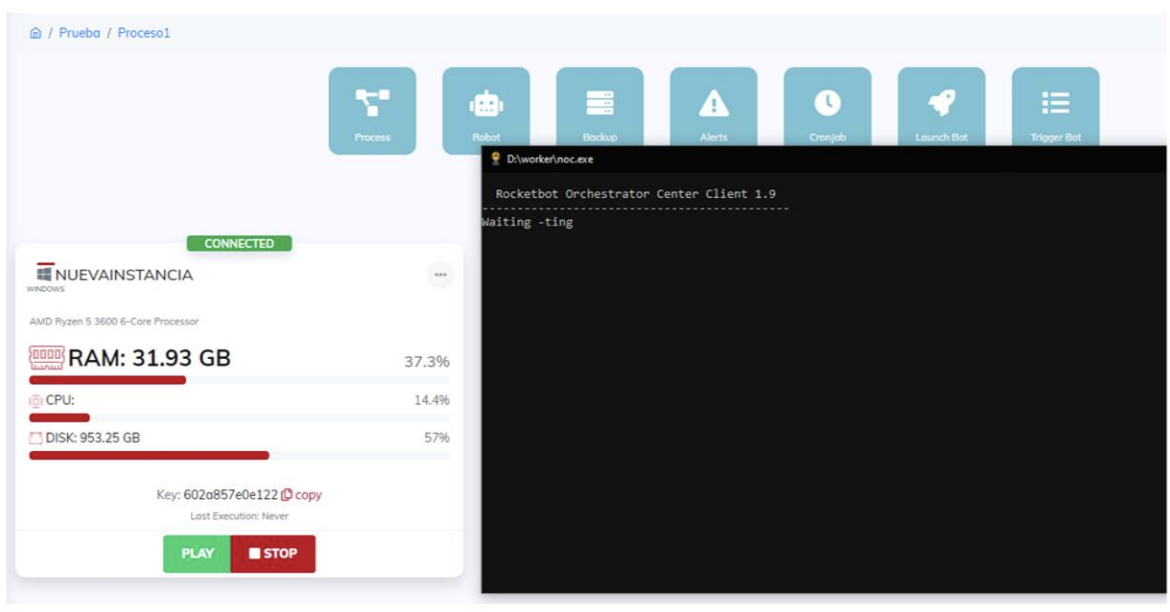

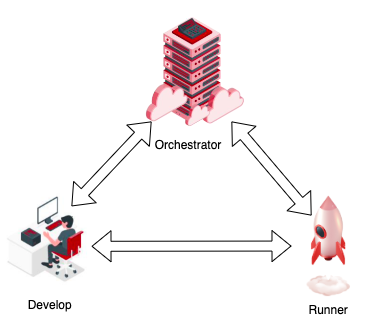

Rocketbot Picture in Picture (PiP) es una herramienta que permite ejecutar robots cargados en el orquestador en una sesión hija de tu usuario local de Windows. Esto permite realizar ejecuciones en un entorno separado de tu sesión principal de Windows, pero a su vez ejecutándose con el mismo usuario, liberando la sesión principal para realizar cualquier otra actividad mientras se ejecuta tu robot.

💡Nota:

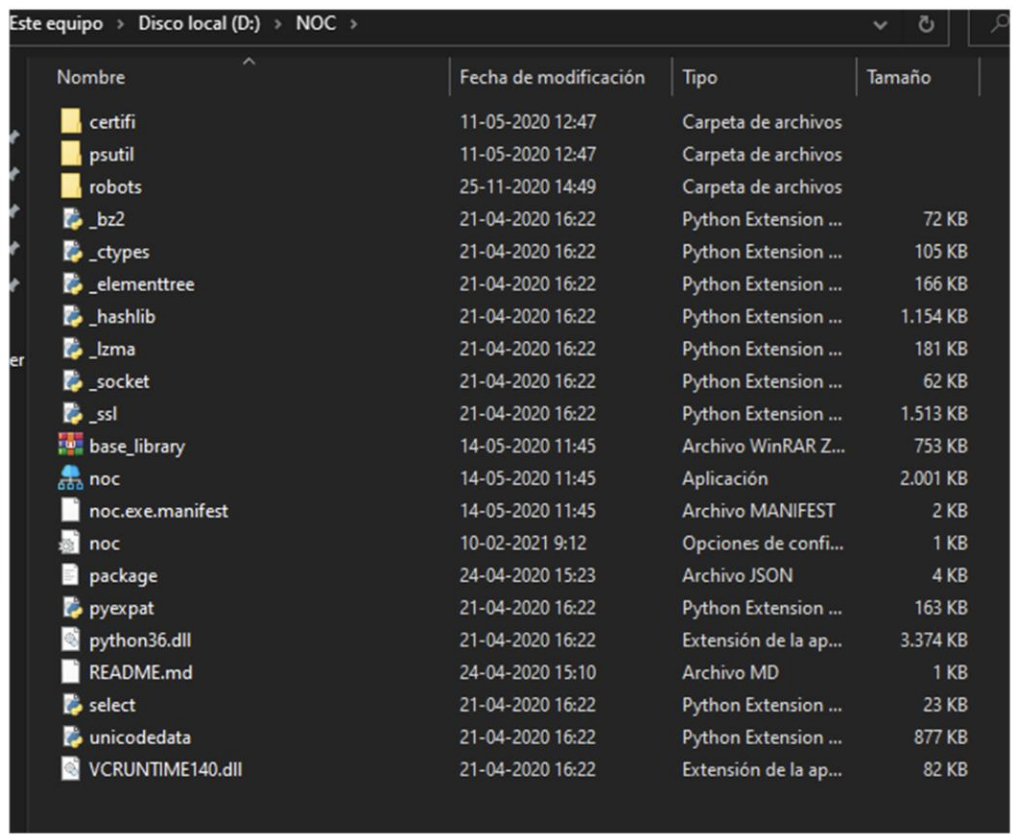

Para poder utilizar Rocketbot PiP, es necesario tener instalado el cliente de noc versión 2.0 o superior.

Descarga Rocketbot Picture in Picture desde aqui: #soon

Configuración NOC y PiP

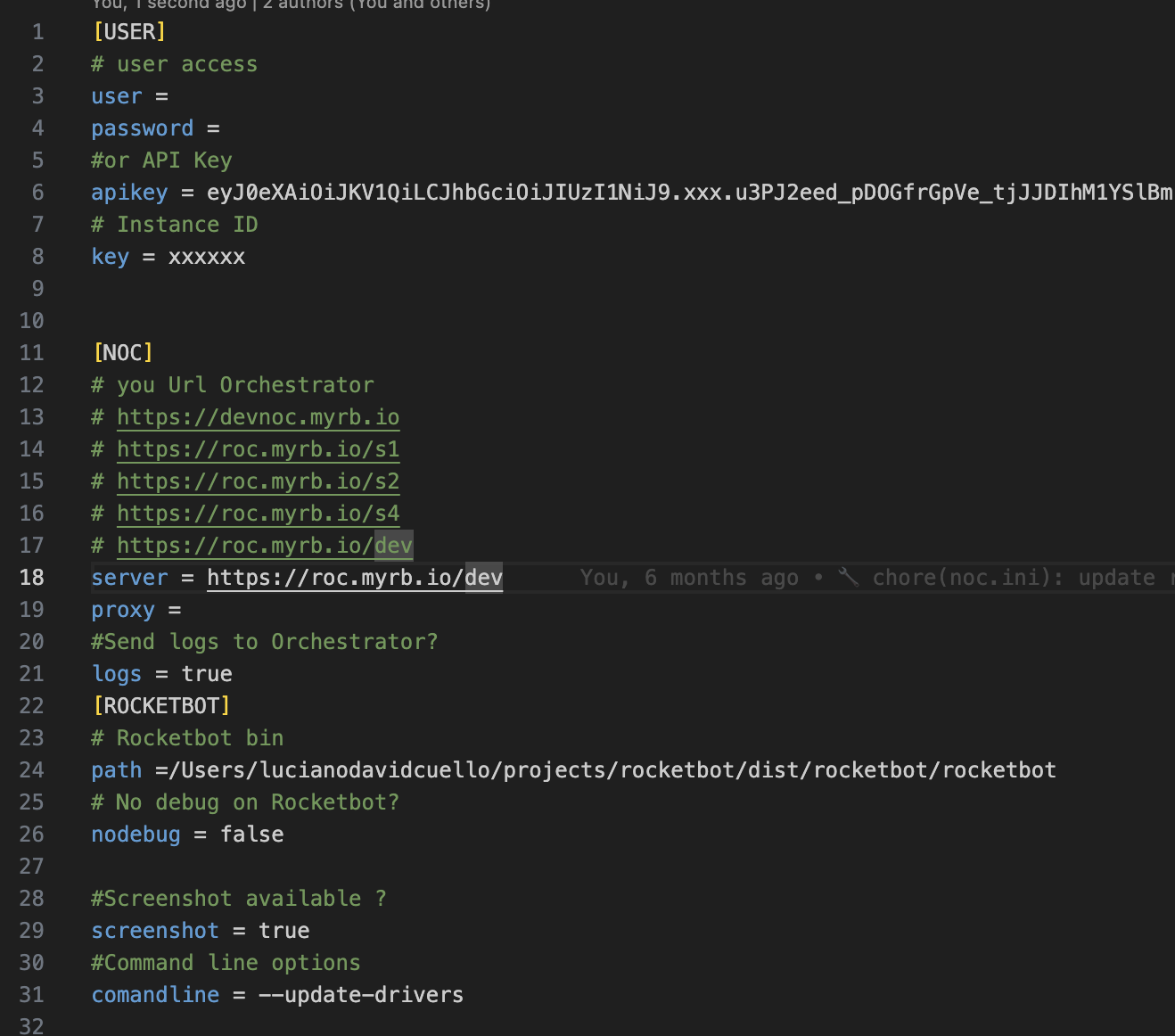

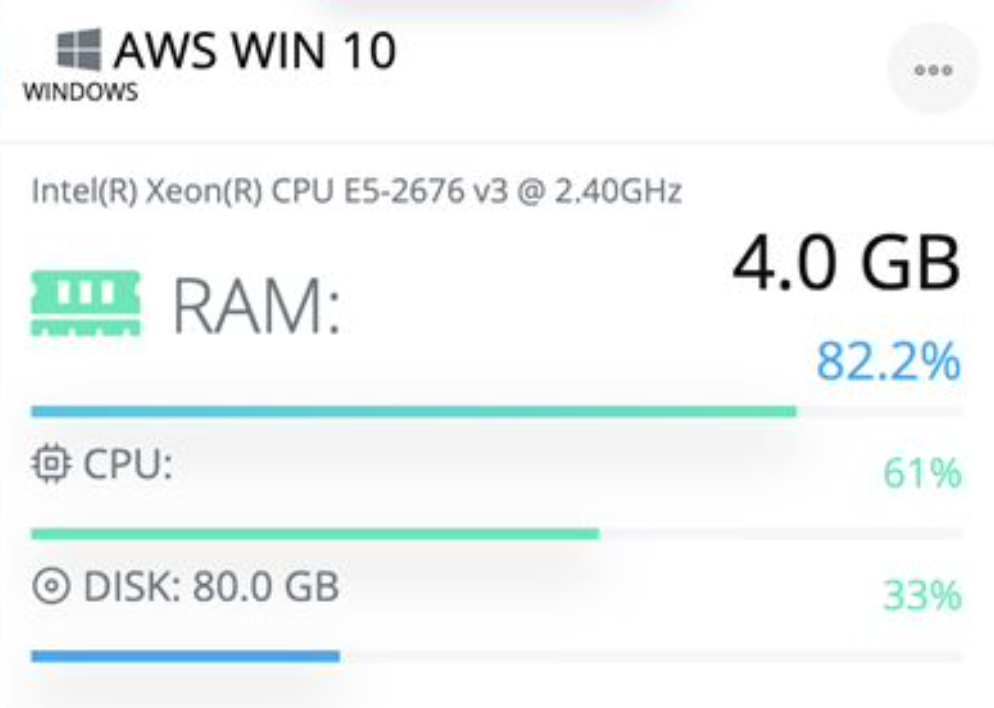

Una vez descargado el cliente noc 2.0 y Rocketbot PiP, agregar a las configuraciones del archivo noc.ini (ubicado en la instalación del cliente noc) lo siguiente:

Crear la sección [PIP] y dentro asignar los siguientes valores:

[PIP]

open = true/false

path = path_to_RocketbotPiP.NET.exe

user = tour_Windows_user

password = your_Windows_password

screenshot = true/false- open (obligatorio): indica si se ejecutarán robots del orquestador en PiP. Si se indica true al abrir noc.exe se abrirá PiP por un momento para iniciar la sesión hija.

- path (obligatorio): en este campo se debe indicar la ruta hacia el ejecutable de RocketbotPiP.

- user (opcional): indica el nombre del usuario local de Windows actual. Si no se guarda aquí se deberá iniciar sesión y en el proceso se guardará el dato en el baúl de credenciales de Windows.

- password (opcional): indica la contraseña de tu usuario local de Windows actual. Al igual que el user, si no se guarda aquí se deberá iniciar sesión y en el proceso se guardará el dato en el baúl de credenciales de Windows.

- screenshot (opcional): indica si el orquestador puede tomar capturas de pantalla en la sesión hija abierta por Rocketbot PiP.

💡Nota:

Rocketbot PiP necesita tener acceso a las credenciales de Windows para automatizar el inicio de sesión. De manera opcional se pueden cargar en el archivo .ini. Si por seguridad se prefiere hacerlo, la primera vez que se ejecute RocketbotPiP se solicitarán las credenciales. Estas serán almacenadas dentro del Administrador de Credenciales de Windows como credenciales genéricas bajo el nombre de ‘pip_localhost’.

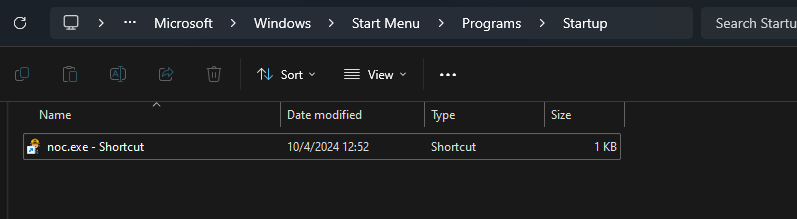

Terminado de configurar el archivo noc.ini, se debe agregar la aplicación noc.exe dentro de la lista de aplicaciones que se abren al iniciar Windows, de esta manera tanto en el inicio de la sesión principal y de la sesión secundaria en pip, abrirán el noc automáticamente.

Los pasos son los siguientes:

- Haz click derecho en la aplicación noc.exe y selecciona Copiar

- Presiona Windows + R, escribe shell:startup y haz click en Aceptar. Se te abrirá la carpeta Inicio.

- Haz click derecho sobre la carpeta y selecciona Pegar acceso directo. Si tienes Windows 11 al hacer click derecho deberás seleccionar primero Mostrar más opciones.

La primer configuración que se debe realizar al descargar Rocketbot PiP es ejecutar como administrador RocketbotPiP.NET.exe y hacer click en el botón Enable Child Session. Esto dará los permisos necesarios para poder abrir la sesión hija en Picture in Picture. Una vez realizado esto, se puede cerrar la aplicación y continuar con la configuración del servidor.

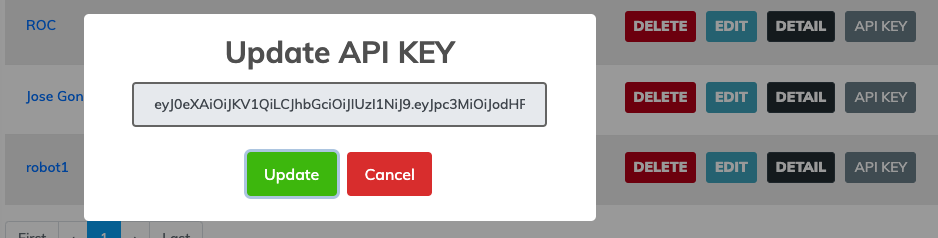

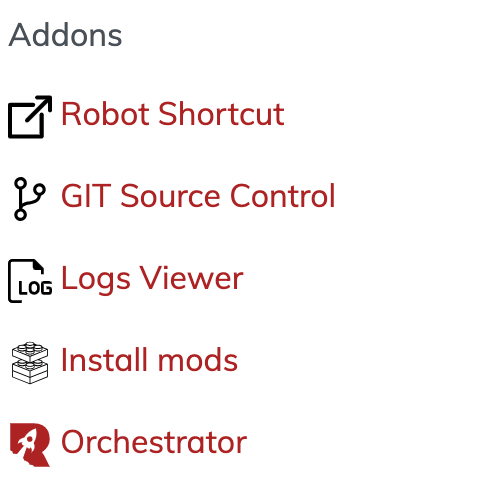

Configuración Servidor Orquestador

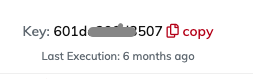

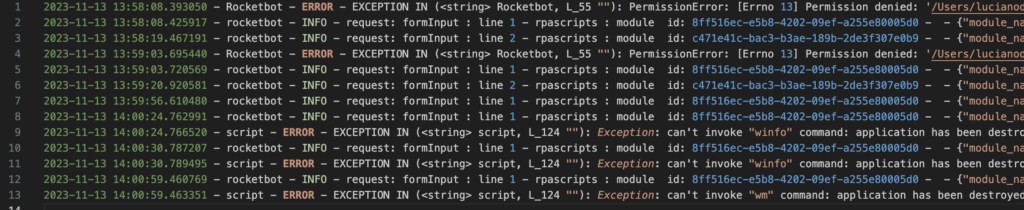

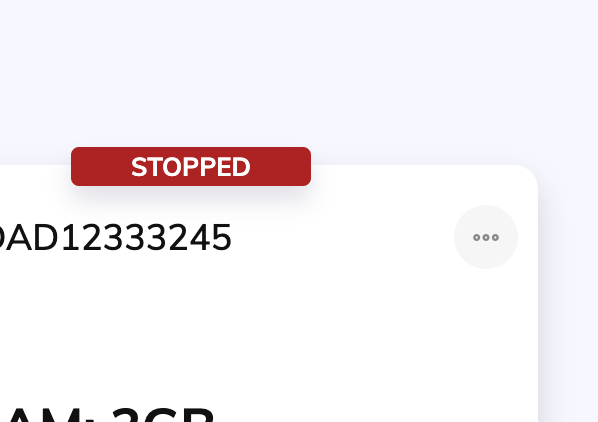

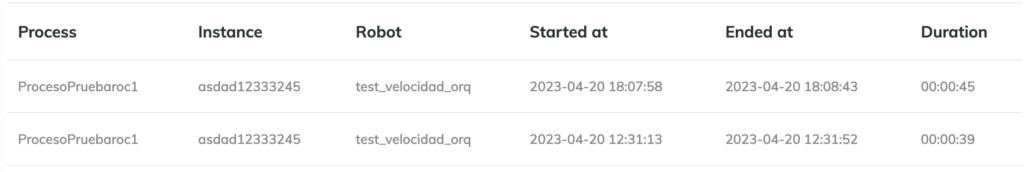

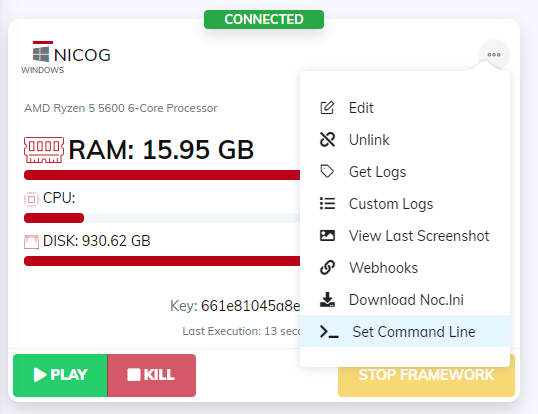

Para poder ejecutar diferentes procesos en PiP, se debe configurar el parámetro dentro de la línea de comandos de la instancia. Para ello hay que iniciar sesión en el servidor y dirigirse al proceso que deseamos ejecutar.

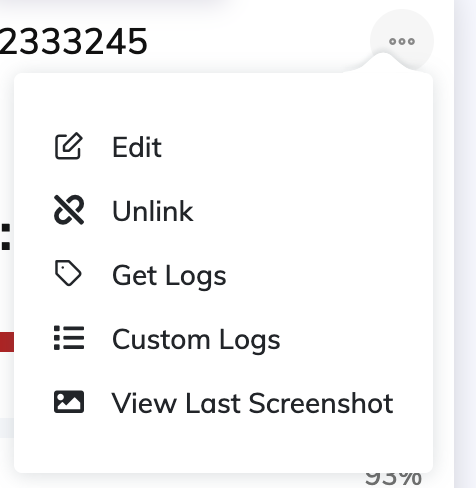

Al ingresar al proceso, en la instancia donde se ejecutará por PiP hacer click en los tres puntos para mostrar más opciones y elegir Set command Line

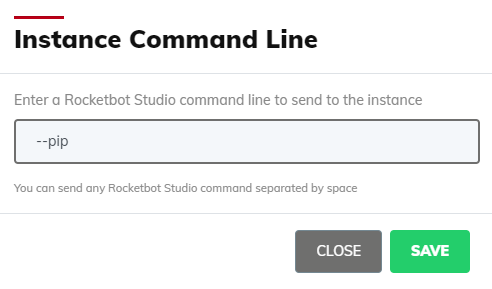

En el input agregar como primer parámetro --pip

Consideraciones

Rocketbot Picture in Picture está disponible solamente para sistemas operativos Windows y el usuario debe ser una cuenta local. Por limitaciones de Windows, PiP por el momento no funciona con usuarios cuya cuenta esté vinculada a una cuenta de Microsoft.

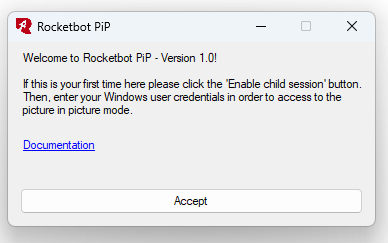

Si has decidido no guardar tus credenciales en el archivo noc.ini y no has iniciado sesión en el paso donde se debe dar click en Enable Child Session, la primera vez que se ejecute noc.exe se abrirá Rocketbot PiP y mostrará la siguiente ventana:

Al darle click a Accept se deben cargar las credenciales y luego click a connect. Esto hará que se guarden los datos de conexión en el baúl de credenciales de Windows, explicado aquí.

PiP funciona como un escritorio remoto y no permite ejecutar aplicaciones como administrador, por lo que se debe tener en cuenta antes de comenzar un desarrollo en el cual sea necesario ese nivel de privilegios.

Al ejecutar un robot en PiP que requiera de interfaz gráfica, ya sea porque se automatizan aplicaciones desktop (que interactúan con el mouse o el teclado) o bien porque se utiliza virtualización por ejemplo, se requiere tener en primer plano la aplicación. Si se desea ejecutar con PiP minimizado, se debe agregar un registro que permita mantener la interfaz. Siguiendo los pasos a continuación podrás realizarlo:

- Cierra la aplicación de PiP

- Presiona Win + R, escribe

regedity presiona enter - Ve hacia el registro que corresponda según tu sistema operativo (32 o 64 bits):

- 32 bits:

HKEY_LOCAL_MACHINE\Software\Microsoft\Terminal Server Client - 64 bits:

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Terminal Server Client

- 32 bits:

- En el recuadro blanco de la derecha haz click derecho y selecciona

Nuevo > Valor de DWORD. Su nombre debe serRemoteDesktop_SuppressWhenMinimized - Una vez creado y nombrado, haz doble click sobre dicho registro. En el input

Información del valorcolocar 2. Para finalizar haz click en Aceptar para guardar los cambios. - Cierra la ventana del editor de registro. Con este cambio, los robots ejecutados en PiP tendrán una interfaz para poder trabajar sin problemas aún cuando la aplicación esté minimizada.

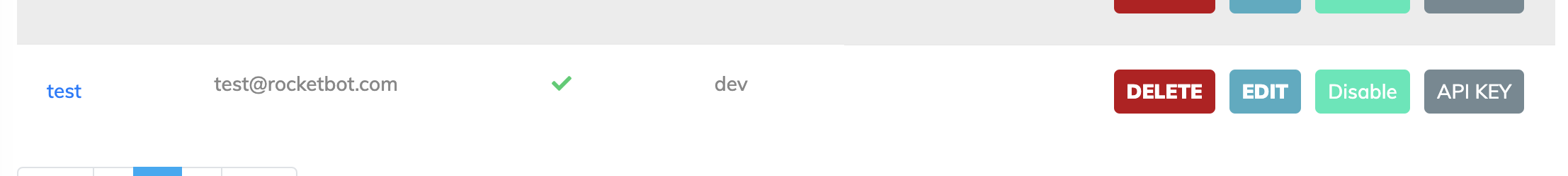

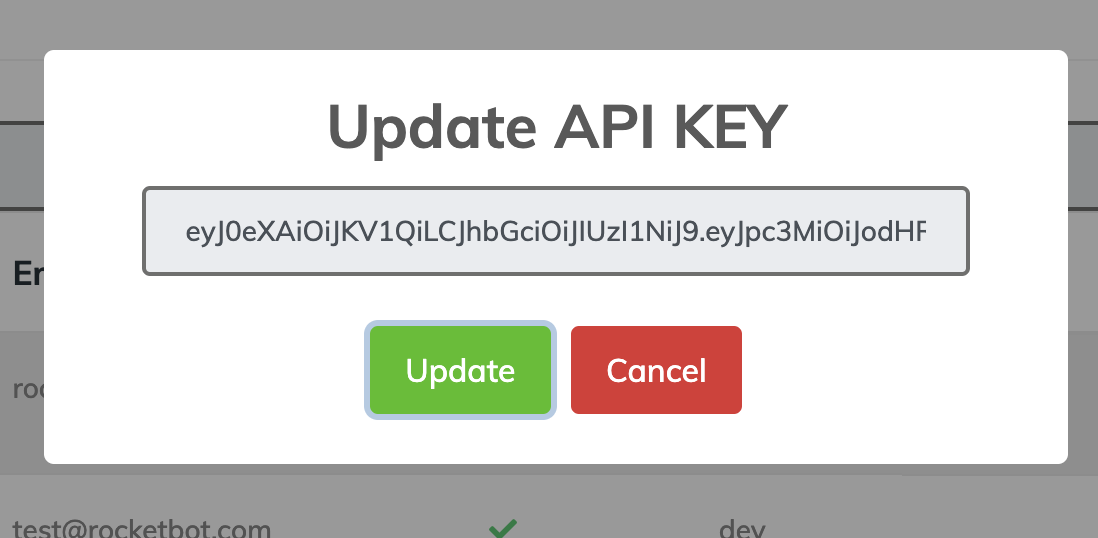

Necesitará una licencia de producción

Necesitará una licencia de producción

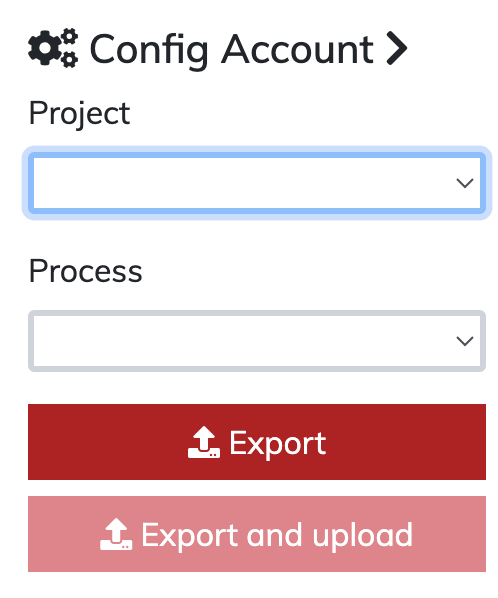

se abrira la pestaña de configuración y opción de subir el robot.

se abrira la pestaña de configuración y opción de subir el robot.